Veltro 是什么

驻留命名空间的智能体。

只要某个东西能被表示为文件,Veltro 就能把它组合成一项能力。无 SDK,无 API 包装层,无平台依赖。

大多数 AI 智能体生活在应用程序内部。它们继承应用的权限,依赖应用的 API,并被局限于开发者选择暴露的能力。智能体是一项功能,而不是一个独立实体。

Veltro 不一样。它驻留在一个命名空间中—一个仅由你显式共享的资源构成的隔离视图。文件、设备、LLM、网络服务—统统作为文件挂载进命名空间,智能体可以无需任何 SDK 或平台依赖就能组合它们。

因为命名空间定义了智能体世界中存在什么,Veltro 不需要护栏来阻止它访问不该访问的东西。那些东西在它的世界里根本不存在。这不是限制—这是解放。一个可证明被封闭的智能体,才是你可以放心赋予真正自主权的智能体。

工作原理

挂载,授予,运行。

挂载

通过 9P 把 LLM 服务挂载到 /n/llm。Ollama、Anthropic 或任何后端—智能体看到的是文件系统,不是 API。

授予

启动 tools9p,只暴露你选定的工具。智能体的命名空间被严格限制在你授予的范围内—别无其他。

运行

给 Veltro 一个任务,它就开始执行—读取文件、调用工具、查询 LLM,并按需派生子智能体。单次执行或交互式 REPL,任你选择。

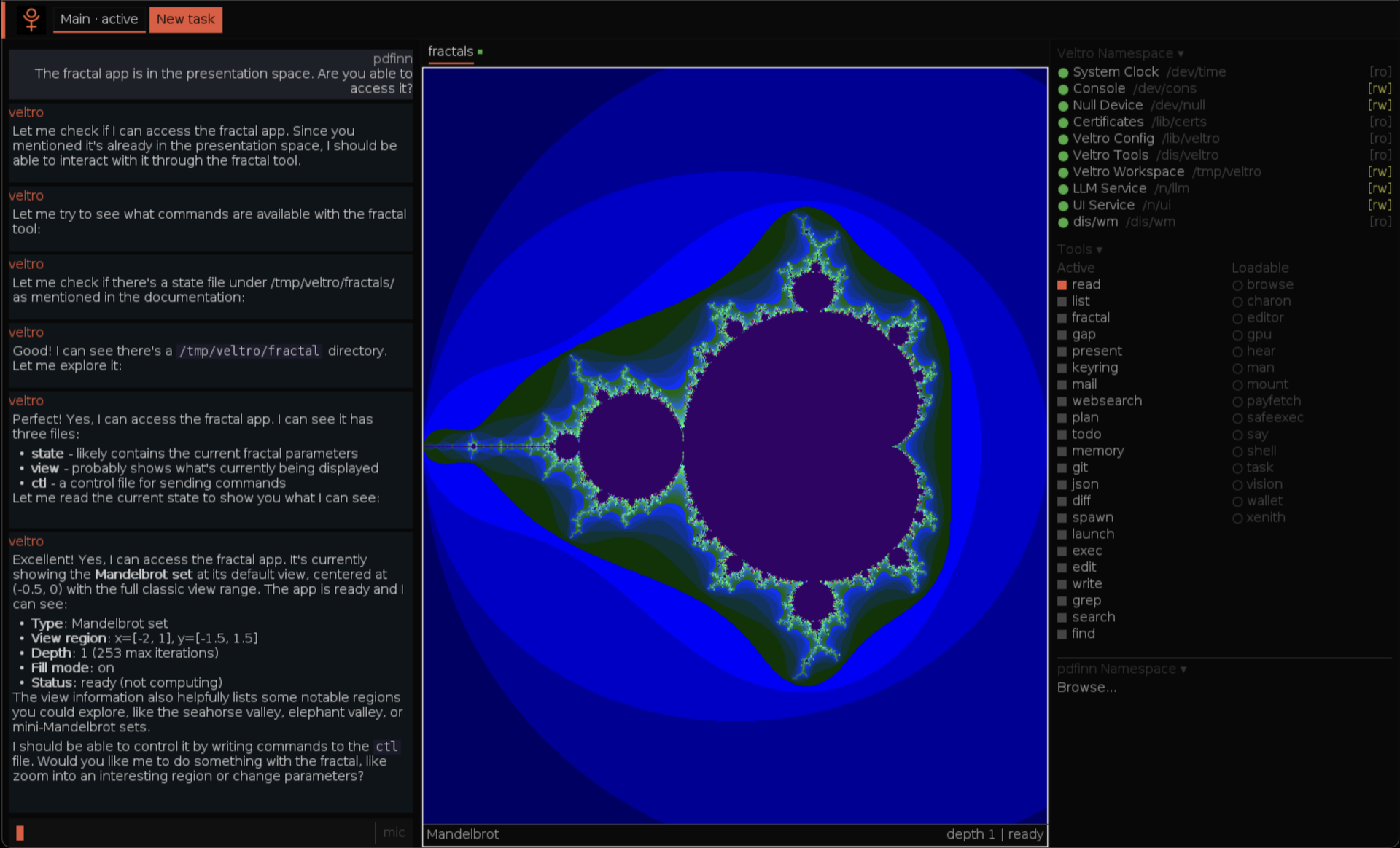

实际运行效果

你与你的智能体,并肩工作。

Veltro 运行应用、组合工具、代你行动—一切都在你控制的命名空间内。它看到的你都看得到,它没有触碰任何你未授予的东西。

能力

为自主工作而生。

命名空间隔离

每个 Veltro 实例只能看到你挂载到其命名空间中的资源。没有环境权限,没有继承的凭据,没有攻击面。隔离不靠策略—而是结构性的。

子智能体

Veltro 可以派生具备其能力子集的子智能体。每个子智能体获得一个进一步受限的命名空间。授权而无提权—最小权限原则,递归地应用。

LLM 即文件系统

通过 llm9p 把任意语言模型挂载到 /n/llm。把 prompt 写入 /n/llm/0/ask,再把回复读出来。Claude、Ollama、任何后端—智能体看到的是文件,不是 API。更换提供商,无需改一行代码。

多设备

Veltro 可以跑在 Raspberry Pi、Jetson、笔记本或服务器上。通过 9P 把网络上任意设备的资源挂载到智能体的命名空间。智能体不知道也不在乎数据存在哪里—它就是能用。

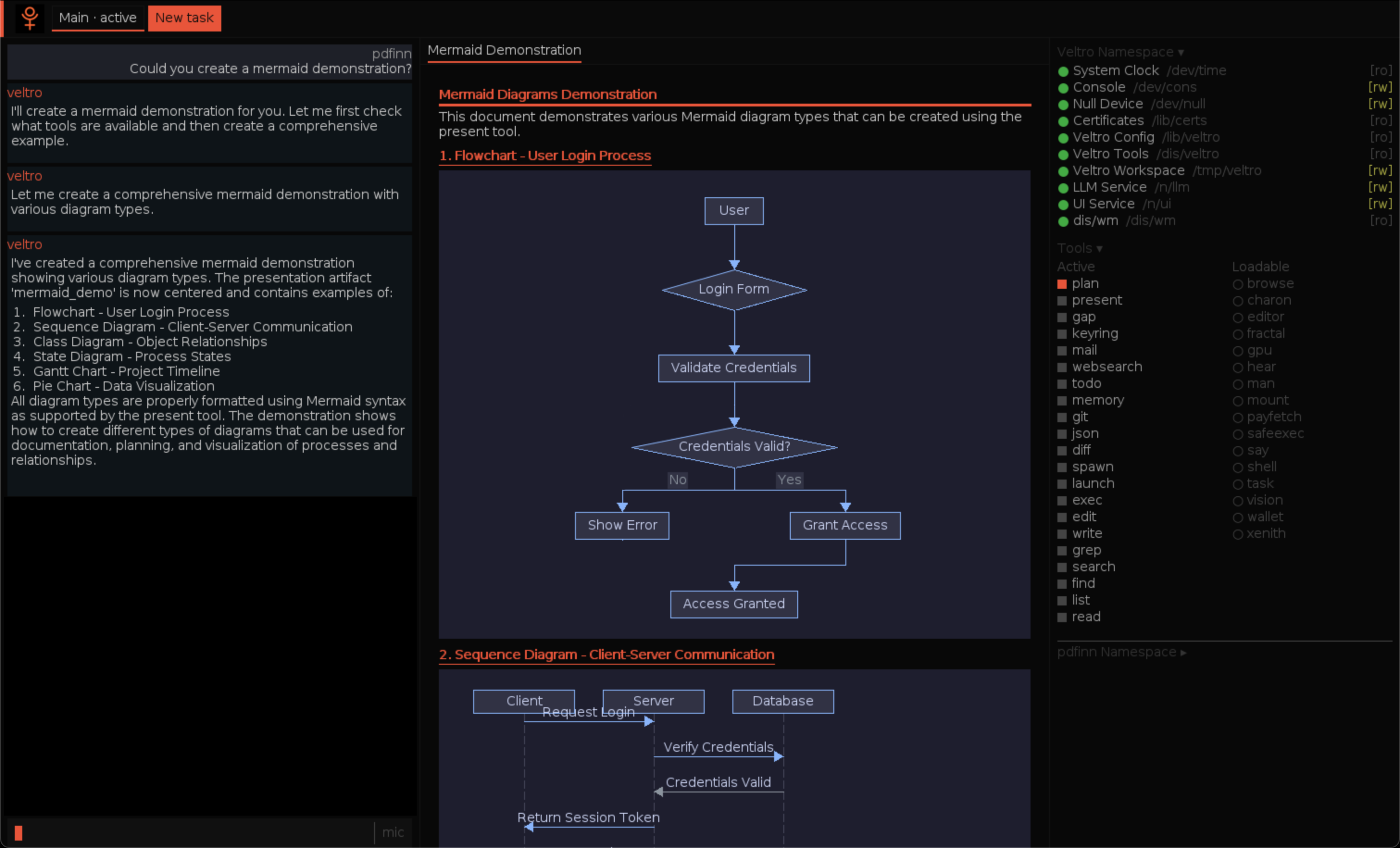

展示工具

从对话到创造。

Veltro 组合命名空间内的工具,生成结构化输出—流程图、时序图、状态机—并通过 Mermaid 实时渲染。

安全性

可证明的封闭。

数学化的验证。

Veltro 的安全始于一个原语:restrictdir(target, allowed, writable)。创建一个仅包含允许项的影子目录,然后用 bind 替换目标。任何不在白名单上的东西都会变得不可见—不是被拒绝,而是不存在。智能体的命名空间是一个真实的世界:它能看到的每一条路径,都是它被允许使用的路径。

一项 8 步限制策略(restrictns)依次锁定 /dis、/dev、/n、/lib、/tmp,最后是 / 本身—隐藏 .env、.git、凭据以及整棵源码树。限制完成后,verifyns() 审计结果:负面断言确认危险路径已经消失,正面断言确认必要路径仍然存在。

子智能体继承一个已经受限的命名空间,只能进一步收窄它—在构造上而非策略上实现能力衰减。提示注入无法提升权限,因为根本没有可被提升的权限。

其底层架构—命名空间封闭式智能体—已在 629 次注入攻击(AgentDojo 基准)与跨三个模型(Claude、GPT-5、GPT-4o)的 31 次攻击语料中得到评估。结果:0% 的跨工具攻击成功率,这是结构性的设计。

Namespace-Bounded Agents: Capability-Based Security for LLM Systems via 9P Filesystem Semantics(Finn, 2025)。

形式化验证

TLA+ — 命名空间隔离

时序逻辑规约证明:在 pgrpcpy() 之后,对子命名空间的修改永远不会影响父空间。2,035 个状态,0 个错误。

SPIN — 锁协议

对锁协议的状态空间穷举探索,确认无死锁与正确的加锁顺序。4,830 个状态,0 个错误。

CBMC — C 实现

有界模型检查在内核 C 代码中验证数组边界、整数溢出与引用计数。113 项检查,0 次失败。

安全属性

部署

无界面或交互式,任你选择。

Veltro 就是那个智能体。你如何与它交互—或者是否与它交互—由你决定。

无界面

无需 UI

把 Veltro 作为后台服务运行。通过文件系统提交任务,准备好后再读取结果。非常适合自动化、流水线和服务端工作负载。

Xenith

开发者利器

一个让你与 Veltro 并肩工作的文本环境。智能体的每一步行动都通过 9P 文件系统接口实时可见。为追求完全可观察性的开发者而打造。

Lucia

语音优先的工作空间

对你的电脑说话。Lucia 用一个由 Veltro 驱动的对话式 AI 环境取代传统桌面。自然说话,智能体行动。无需学习任何应用。

让你的智能体拥有真正的自主权。

Veltro 是开源的,采用 MIT 许可,可以运行在任何你掌控的系统上。